Cyberstudio

Skutecznie uchroń swoją firmę przed cyberzagrożeniami

Skorzystaj z zaawansowanego systemu, który przez całą dobę monitoruje, wykrywa i usuwa zagrożenia w cyberprzestrzeni.

Dlaczego warto wprowadzić system CyberStudio w swojej firmie?

Ofiarą cyberataku pada niemal 70% polskich przedsiębiorstw rocznie, niezależnie od wielkości czy branży. Nie pozwól, by Twoja firma dołączyła do tego grona. Zdobycie danych firmowych przez hakerów może skutkować szeregiem przykrych skutków: przerwaniem ciągłości operacyjnej biznesu, stratami finansowymi wynikłymi z przestoju w działalności, wysokimi karami RODO, utraconymi możliwościami biznesowymi, problemami wizerunkowymi…

Dlatego w obecnych czasach koniecznym okazuje się kompleksowe zapewnienie bezpieczeństwa IT. To nie jest łatwe, zwłaszcza gdy na rynku brakuje specjalistów ds. cyberbezpieczeństwa albo przedsiębiorstwa nie stać na zatrudnienie takiego pracownika na pełen etat. Właśnie po to stworzyliśmy nasz autorski system CyberStudio.

Dla kogo stworzyliśmy system Cyberstudio?

dla kadry zarządzającej w firmach i instytucjach

dla członków rad nadzorczych w organizacjach biznesowych

dla dyrektorów operacyjnych, dyrektorów finansowych i dyrektorów HR

dla menedżerów i specjalistów IT w firmach i instytucjach

Czym jest system CyberStudio?

CyberStudio to zaawansowany system, który automatyzuje proces wykrywania i usuwania cyberzagrożeń. Działa jak wirtualny specjalista ds. cyberbezpieczeństwa. Monitorując przez całą dobę stan usług IT oraz urządzenia w infrastrukturze, szybko i sprawnie identyfikuje wszelkie potencjalnie niebezpieczne zdarzenia. Następnie podejmuje szereg działań dostosowanych do typu i skali zagrożenia. Dzięki CyberStudio możesz spać spokojnie, gdyż Twoja firma będzie skutecznie chroniona przed działaniami cyberprzestępców.

Chcesz zabezpieczyć firmę jak najszybciej?

Jakie korzyści przyniesie Twojej firmie system CyberStudio?

1. Automatyzacja procesu wykrywania i usuwania cyberzagrożeń

Nad Twoją firmą będzie czuwać zautomatyzowany proces, realizowany na dwóch płaszczyznach. Pierwsza skupi się na stałym skanowaniu infrastruktury IT, co pozwoli na identyfikację hostów z niezweryfikowanym poziomem bezpieczeństwa, a tym samym na określenie wstępnego profilu ryzyka. Druga płaszczyzna z kolei umożliwi szczegółowe rozpoznanie technologiczne, analizę konfiguracji usług lub weryfikację zgodności z normami. Następnie system zaproponuje najlepszy sposób usunięcia wykrytego zagrożenia. Twoja organizacja pozostanie chroniona przez całą dobę, a Ty dowiesz się o incydentach tak szybko, jak to możliwe.

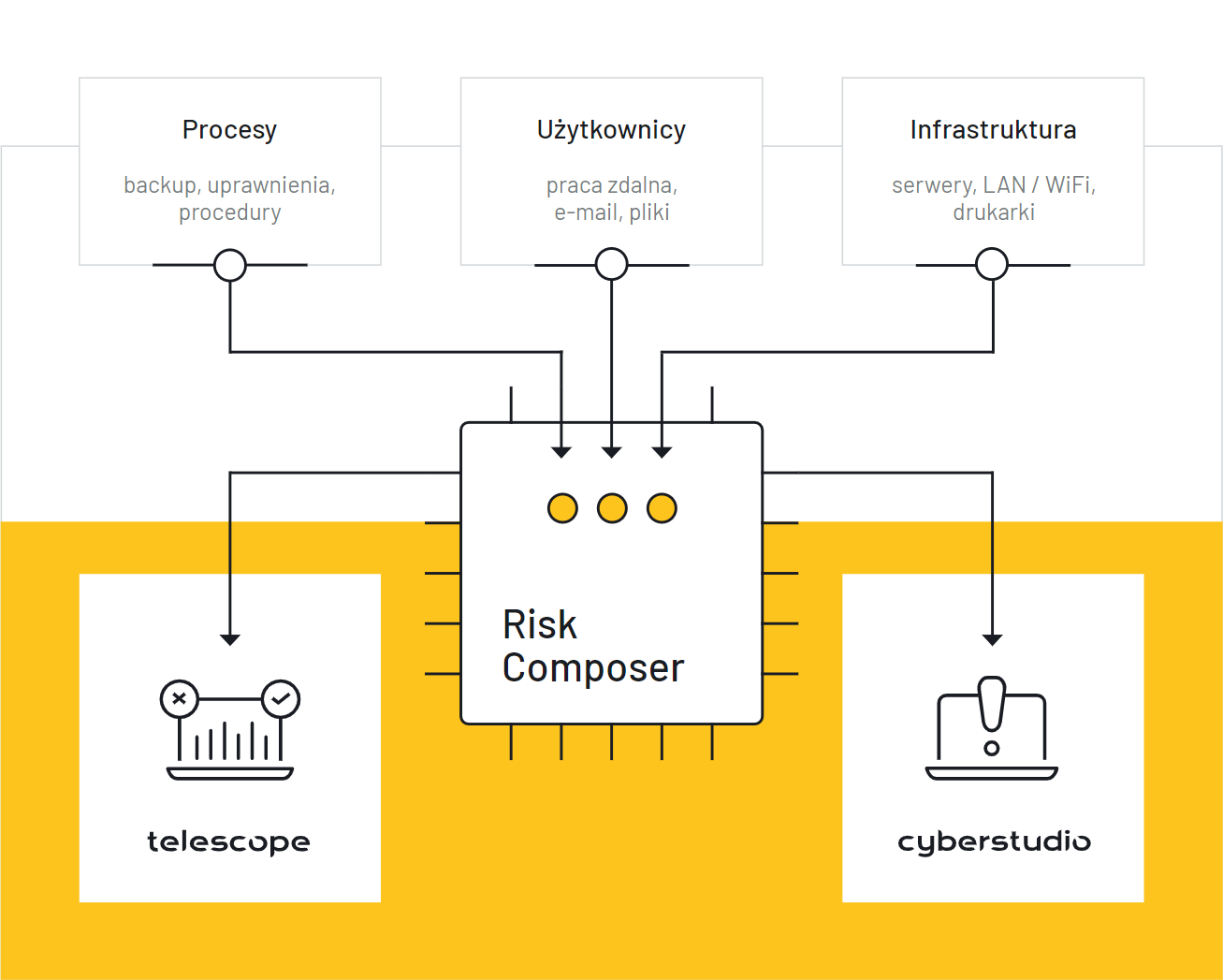

2. Moduł RiskComposer

CyberStudio zapewni ciągłą analizę każdego aspektu bezpieczeństwa w Twojej firmie, stosując korelację zdarzeń operacyjnych, procesowych i technologicznych. Na podstawie otrzymanych wyników umożliwi Twojej firmie kompleksową cyberochronę.

3. Ochrona komputerów osobistych

System CyberStudio został zintegrowany z platformami CERT, NASK N6 oraz MISP. Dzięki temu ma dostęp do najświeższych informacji o cyberatakach nakierowanych na Twój personel. A co z sytuacją, gdy pracownik wypełniający obowiązki zdalnie – a więc korzystający ze sprzętu poza środowiskiem sieci wewnętrznej – niechcący kliknie w link kierujący na niebezpieczną stronę internetową? Przygotowaliśmy się również na taką ewentualność. W systemie operacyjnym instalujemy specjalny komponent, który w momencie zagrożenia zatrzyma komunikację i nie dopuści do infekcji komputera. Dane Twojej firmy pozostaną bezpieczne.

4. Identyfikacja zagrożeń z kategorii Insider Threat

Chodzi tutaj o wszelkie sytuacje, w których zagrożeniem – intencjonalnie lub nie – stanie się użytkownik systemów IT w Twojej firmie. Na przykład dane konto zostanie przejęte i wykorzystane do zdobycia kluczowych danych firmowych. System CyberStudio analizuje aktywność kont użytkowników pod kątem m.in.: liczby aktywnych sesji na jednym loginie, typów i źródeł aktywnej sesji, aktywności na plikach i folderach, metadanych urządzeń, geolokalizacji. Szybko wychwyci każdą niespójność wskazującą na działanie intruza, a tym samym błyskawicznie zareaguje.

5. Funkcjonalność PasswordLeaks

Administratorzy IT w Twojej firmie otrzymają narzędzie identyfikujące wszystkie potencjalne skrypty z danymi uwierzytelniającymi zapisanymi w sposób jawny. Zyskasz stały nadzór nad środkami bezpieczeństwa kont uprzywilejowanych oraz procesami przetwarzania danych, których awaria może zaburzyć ciągłość operacyjną usług IT. Poza tym jeśli do sieci wyciekną loginy Twoich pracowników, system CyberStudio Cię o tym poinformuje. Dzięki temu ograniczysz ryzyko przejęcia kont pracowniczych, a więc nieautoryzowany dostęp do zasobów firmowych.

6. Efektywne zarządzanie kopiami bezpieczeństwa

Regularne tworzenie kopii zapasowych z kluczowymi danymi to jeden z fundamentów bezpieczeństwa każdej organizacji. System CyberStudio zweryfikuje sposób, w jaki generujesz i przechowujesz zdatne do użytku kopie zapasowe. W razie potrzeby zaproponuje konieczne usprawnienia. To nie wszystko. W ramach monitoringu technologicznego sprawdzi, czy nowe archiwa są tworzone zgodnie z wymogami i planem.

7. Moduł Task Management

CyberStudio zapewni moduł, który utrzyma ciągłość w procesie zarządzania podatnością technologiczną poprzez automatyzację rutynowych czynności wymaganych do zapewnienia cyberbezpieczeństwa Twojej firmy. Task Management zadba o odpowiednie utrzymanie infrastruktury IT i wprowadzanie koniecznych usprawnień technologicznych. Jednocześnie sprawdzi, czy realizowane czynności operacyjne są zgodne z ustalonymi praktykami. W razie jakichkolwiek nieprawidłowości zwiększy zakres obserwacyjny na kolejne osoby w organizacji, a także dostarczy zrozumiałych i jasnych informacji, jakie kroki warto podjąć.

8. Przystępne raportowanie

System CyberStudio w wybranym przez Ciebie czasie przygotuje łatwy do zrozumienia raport odnośnie cyberbezpieczeństwa Twojej firmy. Znajdą się tam wszystkie istotne informacje na temat ilości i skali podatności środowiska IT, profilu ryzyk najbardziej zagrożonych hostów czy czasochłonności wdrażania usprawnień. Dzięki temu będziesz stale trzymać rękę na pulsie. Zyskasz aktualny stan wiedzy o poziomie bezpieczeństwa technologicznego czy potencjalnych zagrożeniach, co ułatwi zapewnienie optymalnej ochrony.

9. Dostęp do informacji zarządczej

System CyberStudio będzie automatycznie monitorować i raportować wskaźniki efektywności procesów w obszarze zarządzania cyberbezpieczeństwem. Sprawdzi takie czynniki, jak np.: stan zagrożeń o charakterystyce wysokiego priorytetu; efektywność realizacji zadań; stan kopii bezpieczeństwa, efektywność procesu usuwania zagrożeń technologicznych. Wystarczy, że jeden raz dostosujesz parametry do charakterystyki biznesowej, by mieć stały dostęp do informacji, czy wszystkie mechanizmy kontrolne pozostają efektywne. I absolutnie nie musisz być ekspertem w dziedzinie bezpieczeństwa IT, żeby rozumieć, czy Twoja firma jest dobrze chroniona.

Już teraz zabezpiecz firmę za pomocą CyberStudio

Sprawdź możliwości systemu, który usuwa zagrożenia w cyberprzestrzeni

Antoni Omondi

doświadczony audytor bezpieczeństwa informacji

Koordynator blisko 20 projektów w obszarze IT, software i technologii, również badawczo-rozwojowych, które z sukcesem zostały skomercjalizowane. Rozwiązania i dobre praktyki z obszaru korporacyjnego KPMG (2013-2019) z powodzeniem przenosi do startupów i przedsiębiorstw z różnych sektorów gospodarki. Bazując na doświadczeniu z obszaru audytów IT, bezpieczeństwa, integralności systemów informatycznych i RODO pełni rolę konsultanta biznesowego dla firm i instytucji publicznych. Obecnie jako CEO stoi na czele Sagenso, dynamicznej rozwijającej się spółki z branży cyberbezpieczeństwa, która zdobywa kolejne wyróżnienia i nagrody m.in. w ramach MIT Enterprise Forum CEE, które jest bezpośrednio powiązane z najlepszą na świecie uczelnią technologiczną - Massachusetts Institute of Technology.

Bartosz Kozłowski

ekspert ds. cyberbezpieczeństwa

Odpowiedzialny za stworzenie i prowadzenie działu cyberbezpieczeństwa w Polskich Liniach Lotniczych LOT (2016 – 2019), a także liczne projekty z zakresu zarządzania bezpieczeństwem IT w ramach KPMG m.in. dla banków i towarzystw ubezpieczeniowych (2010-2016). Obecnie konsultant ds. bezpieczeństwa systemów teleinformatycznych w biznesie (audyty, informatyka śledcza, testy penetracyjne, zarządzanie ryzykiem) i Chief Security Officer w Sagenso, dynamicznie rozwijającej się spółce z branży cyberbezpieczeństwa, która już zdobyła uznanie takich partnerów jak: NCBR, PAIH, PARP, SAMSUNG i MICROSOFT.

Sprawdź, co o nas mówią menedżerowie placówek medycznych

Dariusz Piaścik

konsultant ds. cyberbezpieczeństwa

Doświadczony doradca w obszarze rozwiązań systemowych opartych na agregacji i przetwarzaniu danych analitycznych i osobowych dla klientów biznesowych i organizacji z sektora medycznego. Posiada wykształcenie techniczne w zakresie teleinformatyki. Pracował m.in. dla takich spółek i marek jak: ASARI, DocPlanner (ZnanyLekarz) czy Polska Press Grupa. Na dotychczasowych stanowiskach był odpowiedzialny za optymalizację, konfigurację i customizację rozwiązań w modelu SaaS (Software as a Service) dla odbiorcy docelowego segmentu rozwiązań produktowych CRM, platform online i mediów elektronicznych. Obecnie konsultant ds. zarządzania ryzykiem informatycznym dla organizacji biznesowych i instytucji publicznych w ramach spółki technologicznej Sagenso, działającej w obszarze IT Security.

“Lorem ipsum dolor sit amet, consetetur sadipscing elitr, sed diam nonumy eirmod tempor invidunt ut labore et dolore magna aliquyam erat, sed diam voluptua. At vero eos et accusam et justo duo dolores et.”

Kaiser Sagmeister

“Lorem ipsum dolor sit amet, consetetur sadipscing elitr, sed diam nonumy eirmod tempor invidunt ut labore et dolore magna aliquyam erat, sed diam voluptua. At vero eos et accusam et justo duo dolores et.”

Nick Fox

“Lorem ipsum dolor sit amet, consetetur sadipscing elitr, sed diam nonumy eirmod tempor invidunt ut labore et dolore magna aliquyam erat, sed diam voluptua. At vero eos et accusam et justo duo dolores et.”